Wprowadzenie do audytu IT i audytu oprogramowania

Audyt IT oraz audyt oprogramowania to kluczowe elementy zarządzania zasobami IT w nowoczesnych organizacjach. Pozwalają one określić rzeczywisty stan infrastruktury informatycznej, zweryfikować legalność wykorzystywanych aplikacji oraz ocenić poziom zgodności z procedurami bezpieczeństwa. W praktyce zarządzanie zasobami IT obejmuje zarówno inwentaryzację zasobów sprzętowych, jak i analizę oprogramowania zainstalowanego na komputerach firmowych. Codenica ITSM + ITAM, w połączeniu z darmowym narzędziem Codenica PC Audit Scanner, umożliwia wykonanie pełnego, powtarzalnego i udokumentowanego cyklicznego audytu IT - zarówno wewnętrznego, jak i zewnętrznego. Proces audytowy to nie tylko wykrywanie nieprawidłowości, lecz także budowanie rzetelnej ewidencji IT, która stanowi fundament efektywnego zarządzania zasobami IT w firmie.

Link do pobrania darmowego narzędzia do skanowania Codenica PC Audit Scanner (ZIP):

https://codenica.pl/download/CodenicaPCScanner.zip

Kto może wykonywać audyt IT i audyt oprogramowania?

Do wykonywania audytu uprawnione są zarówno zewnętrzne firmy (od małych, jednoosobowych firm do dużych korporacji) - wtedy nazywamy to audytem zewnętrznym, jak i administratorzy w swoich firmach - audyt wewnętrzny. Proces może być przeprowadzony raz lub może być wykonywany cyklicznie (audyt cykliczny). Oprogramowanie Codenica ITSM + ITAM umożliwia to działanie i zawiera w swoich licencjach zarówno wykonywanie audytów zewnętrznych jak i wewnętrznych bez żadnych dodatkowych opłat. Zewnętrzna firma zajmująca się audytem może ewidencjonować wyniki swoich klientów z podziałem na ich lokalizacje i oddziały w ramach ogólnej licencji Codenica ITSM + ITAM.

Dlaczego audyt IT jest tak ważny?

Audyt IT pełni kluczową rolę w ocenie kondycji i legalności środowiska informatycznego. Wiele firm decyduje się na jego przeprowadzenie, aby skutecznie zarządzać zasobami IT, ograniczyć koszty licencyjne oraz usunąć ryzyka prawne związane z nielegalnym oprogramowaniem. Audyt oprogramowania pozwala zweryfikować zgodność instalacji z posiadanymi licencjami, natomiast skanowanie sprzętu komputerowego umożliwia identyfikację urządzeń przestarzałych, nieużywanych lub wymagających wymiany. Regularna inwentaryzacja IT pomaga także w przygotowaniu budżetu działu IT, wykrywaniu luk bezpieczeństwa oraz budowaniu polityk zarządzania zasobami IT. Organizacje, które wykonują cykliczny audyt IT, mają pełną kontrolę nad swoją infrastrukturą i mogą podejmować decyzje w oparciu o rzetelne dane.

Zbieranie atrybutów legalności oprogramowania

W audycie oprogramowania kluczową rolę odgrywają tzw. atrybuty legalności, czyli dokumenty i materiały potwierdzające posiadanie licencji. Najczęściej są to faktury zakupu, certyfikaty licencji, książeczki licencyjne, etykiety COA (Certificate of Authenticity) oraz inne elementy wymagane przez producenta oprogramowania. Warto podkreślić, że samo wykrycie aplikacji na komputerze nie oznacza posiadania prawa do jej używania. Legalność oprogramowania wynika wyłącznie z posiadanych dokumentów. Dlatego w audycie IT jednym z najważniejszych etapów jest zebranie i zweryfikowanie atrybutów legalności oraz ich powiązanie z wykrytym oprogramowaniem.

Audyt sprzętu komputerowego

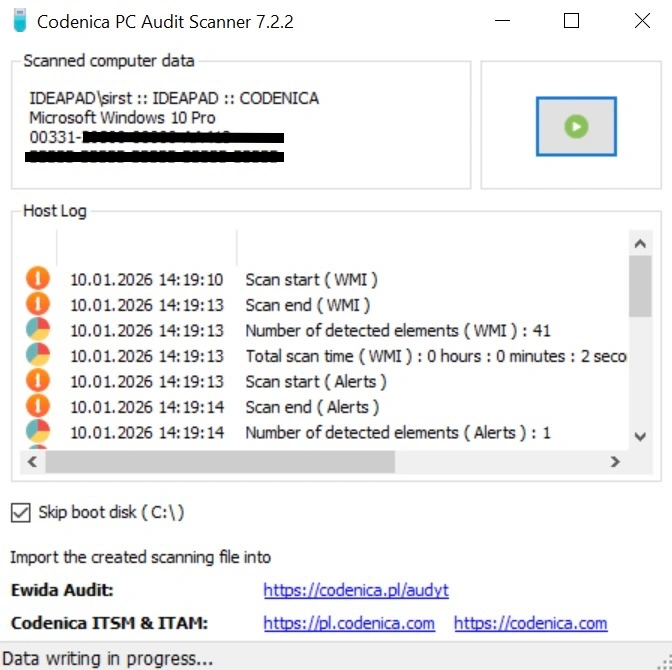

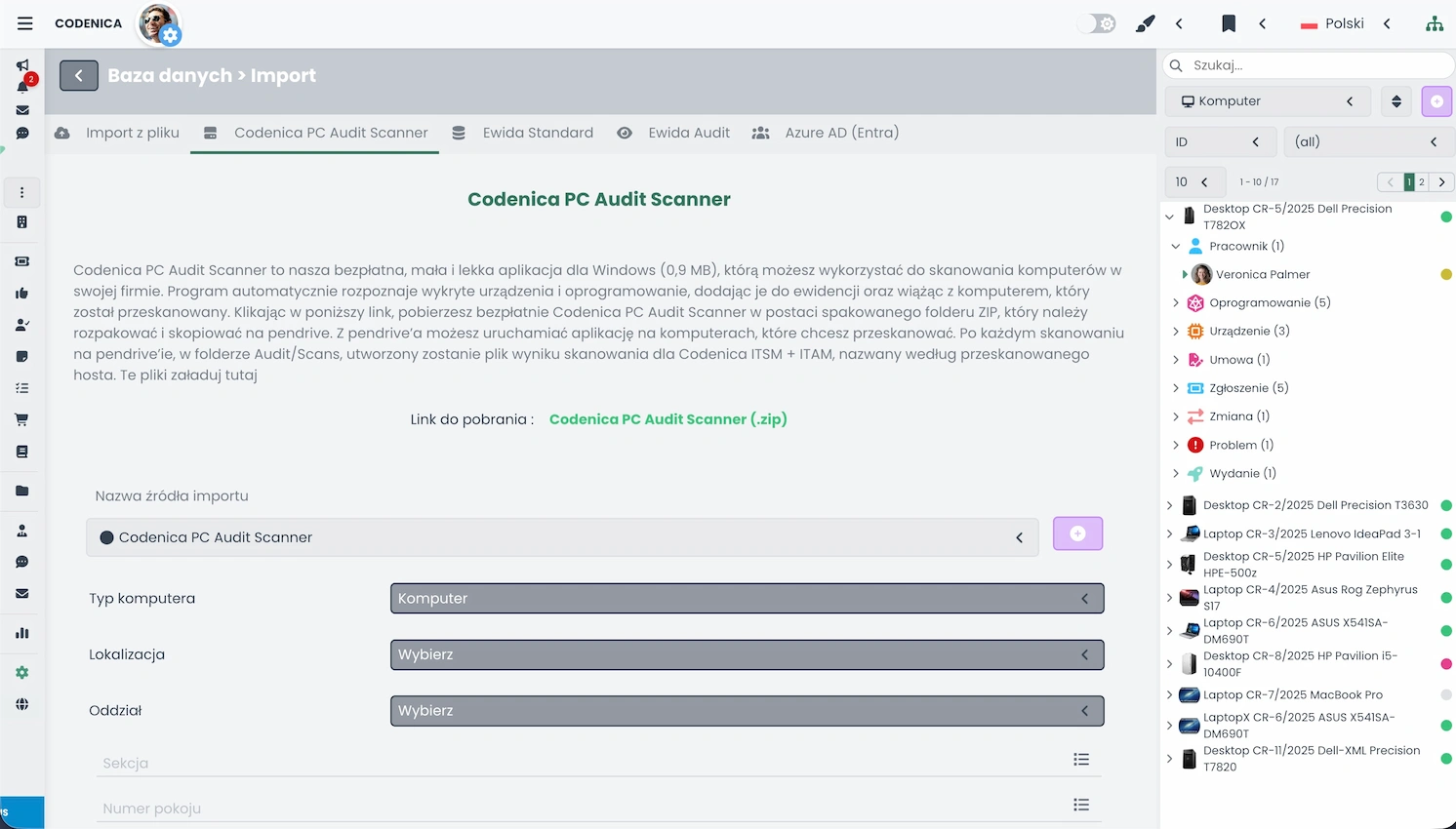

Audyt IT to nie tylko analiza oprogramowania, ale także pełna weryfikacja zasobów sprzętowych. Codenica PC Audit Scanner pozwala na skanowanie komputerów bez instalacji dodatkowych programów (bez instalacji agentów), co jest zgodne z politykami bezpieczeństwa obowiązującymi w wielu organizacjach. Podczas fizycznego audytu należy skontrolować naklejki licencyjne COA, plomby, dane identyfikacyjne komputerów oraz ich ogólny stan techniczny. Informacje te, w połączeniu z danymi technicznymi uzyskanymi ze skanów, pozwalają stworzyć kompletną ewidencję IT oraz zidentyfikować rozbieżności pomiędzy stanem sprzętu a dokumentacją firmy.

Metody skanowania komputerów

W procesie audytu IT można wykorzystać różne metody skanowania komputerów. Najczęściej używaną metodą - szczególnie w audytach zewnętrznych - jest Codenica PC Audit Scanner, który działa bez instalacji agentów i może być uruchamiany z pendrive’a lub za pomocą skryptów sieciowych. Narzędzie to identyfikuje konfigurację sprzętową, wykryte oprogramowanie oraz niektóre klucze licencyjne. Wszystkie te metody dostarczają spójnych danych, które system Codenica ITSM + ITAM przetwarza na przejrzyste obiekty: komputery, urządzenia oraz oprogramowanie.

Ewida Audit - aplikacja desktopowa do audytu

System Codenica ITSM + ITAM jest także w pełni kompatybilny z inną naszą aplikacją Ewida Audit. Ewida Audit jest klasycznym programem desktopowym dla Windows, który umożliwia zarówno skanowanie jak i monitorowanie komputera pracownika. Po wykonaniu skanowania w Ewida Audit można całość zaimportować do Codenica ITSM + ITAM.

Ewida Audit do wykonywania audytów wewnętrznych wymaga wieczystej licencji PREMIUM OPEN w cenie 1 800 zł netto. Do wykonywania audytów zewnętrznych wymagana jest jedna z dwóch licencji czasowych: AUDITOR ONE (1 miesiąc w cenie 1 200 zł netto) lub AUDITOR (12 miesięcy w cenie 2 500 zł netto).

Licencje można zamówić poprzez formularz zamówienia:

https://codenica.pl/order/

Więcej informacji o Ewida Audit można znaleźć na dedykowanej witrynie:

https://codenica.pl/audyt/

Oferta dla audytorów znajduje się pod adresem:

https://codenica.pl/audyt-it-audytor/

Link do pobrania Ewida Audit (instalator):

https://codenica.pl/download/eaudit-setup.exe

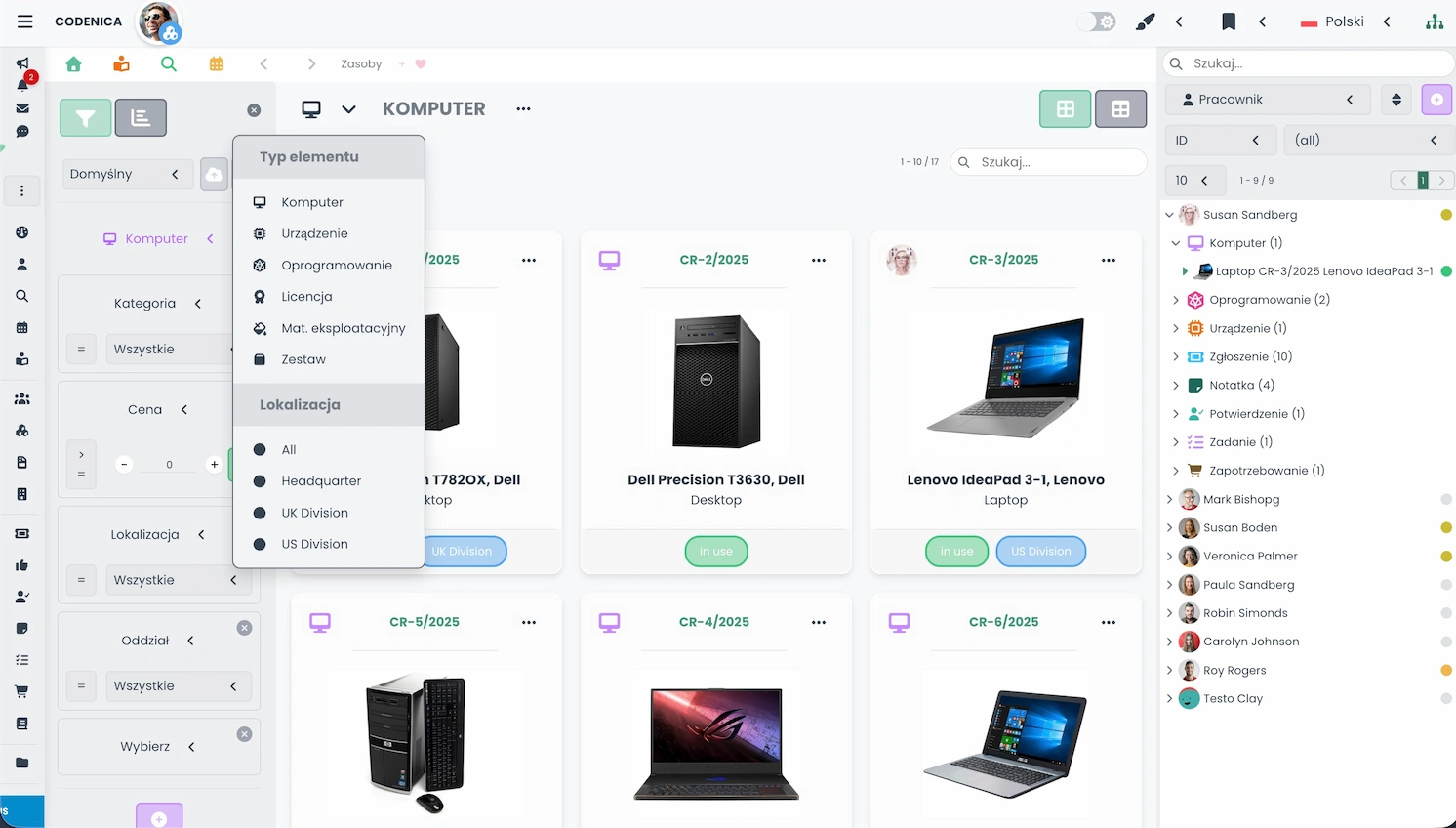

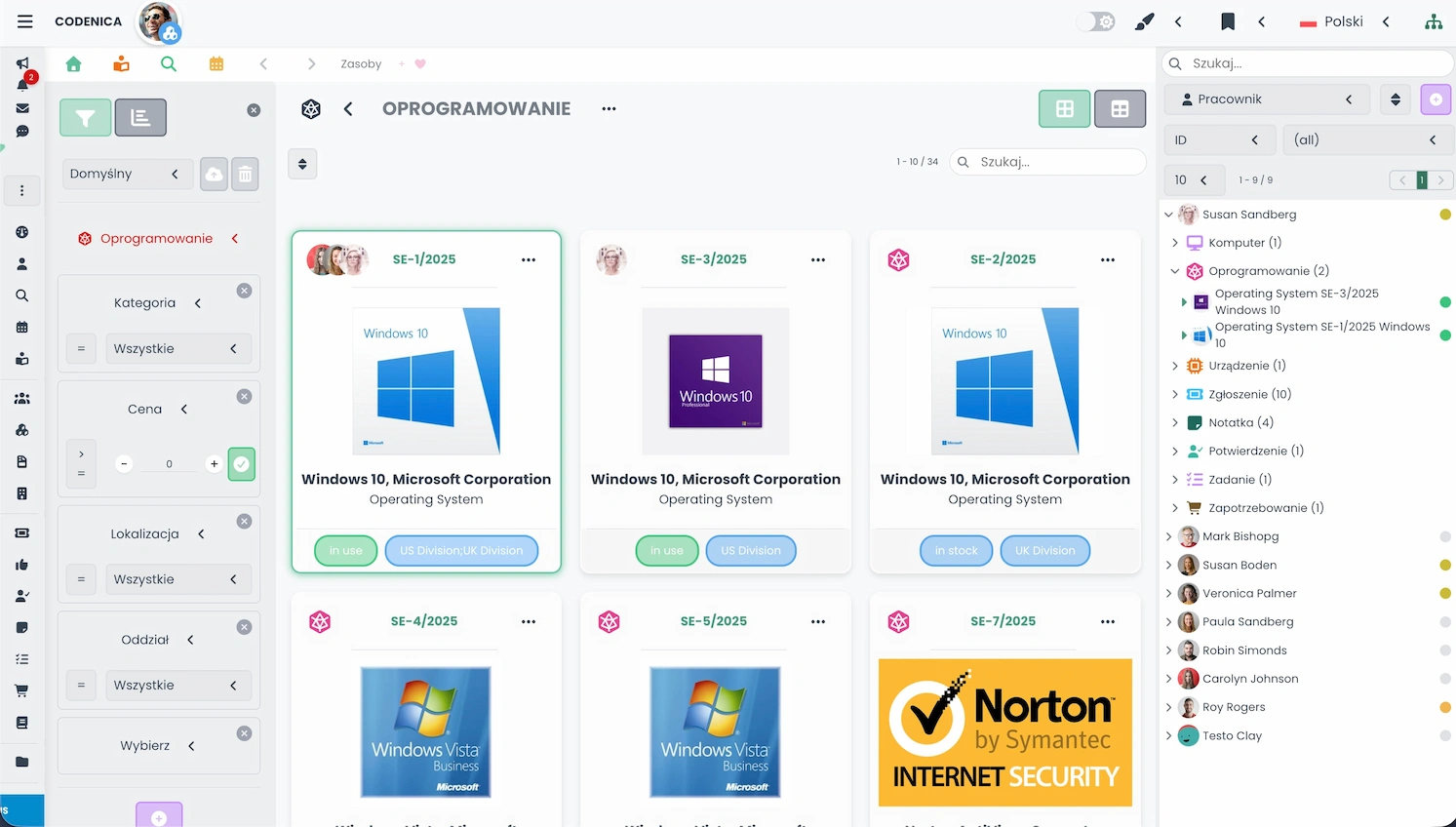

Przetwarzanie skanów w systemie Codenica ITSM + ITAM

Po zakończeniu skanowania komputerów z użyciem bezpłatnego narzędzia Codenica PC Audit Scanner kolejnym etapem audytu IT jest zaimportowanie plików do systemu Codenica ITSM + ITAM. System rozpoznaje każdy skan i automatycznie tworzy odpowiadające mu obiekty. Dane techniczne, urządzenia, wykryte aplikacje oraz inne elementy infrastruktury są przetwarzane w jednorodną strukturę ułatwiającą dalszą analizę. Dzięki temu audytor IT może błyskawicznie przejść od surowych danych do interpretacji wyników. Proces ten wspiera również inwentaryzację IT oraz budowanie centralnej ewidencji zasobów IT w organizacji.

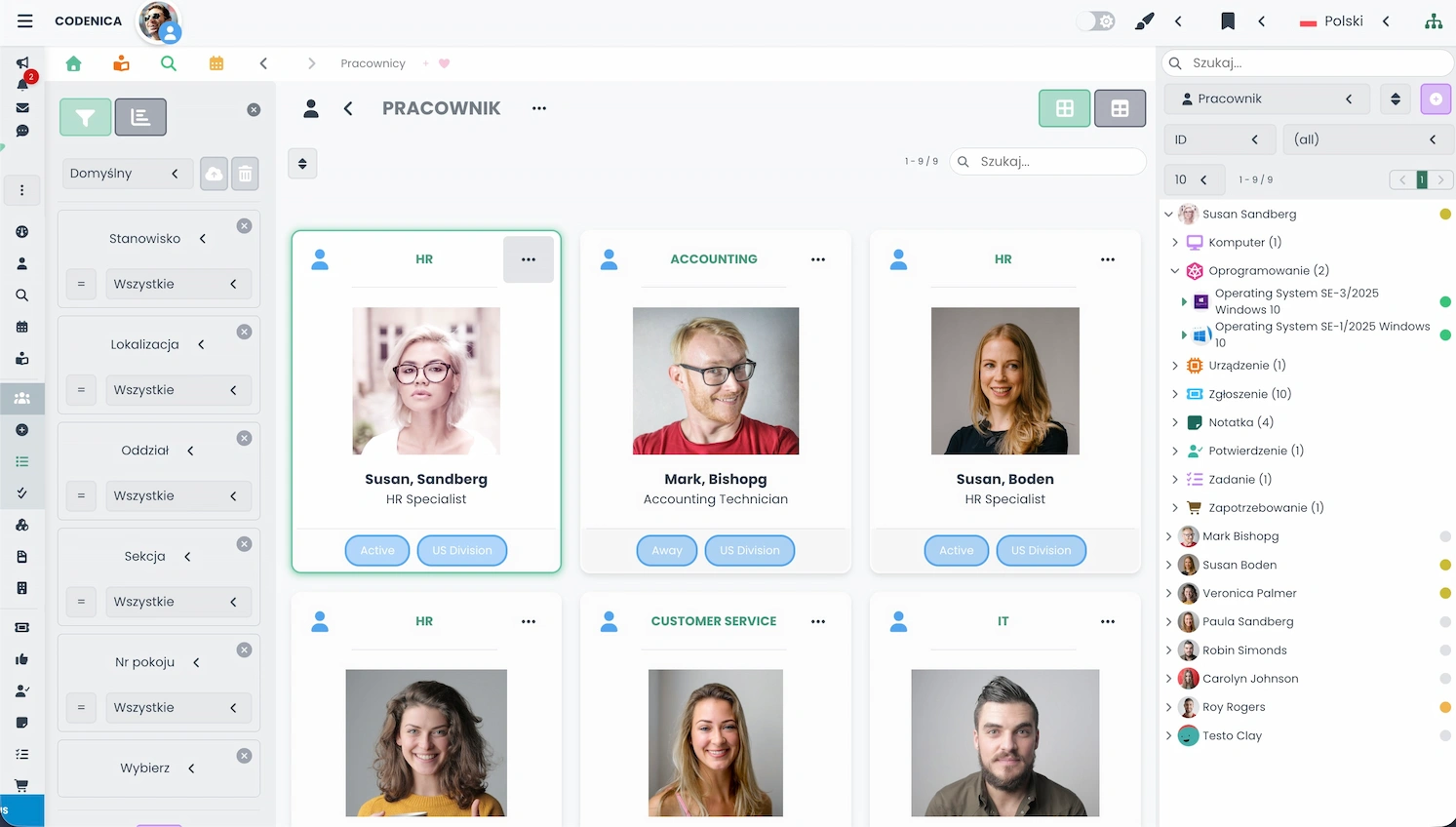

Dodawanie użytkowników i przypisywanie komputerów

Jednym z kluczowych etapów audytu IT jest przypisanie komputerów do odpowiednich pracowników. W Codenica ITSM + ITAM użytkowników można dodawać ręcznie, importować z Entra ID (Azure) lub z plików XML, JSON i CSV. Dzięki przypisaniu komputerów do osób możliwa jest dokładna analiza wykorzystania oprogramowania, odpowiedzialności za sprzęt oraz zgodności z politykami organizacji. Dobrze odwzorowana struktura pracowników znacząco zwiększa przejrzystość całej inwentaryzacji IT i pozwala odkryć liczne nieprawidłowości, takie jak nieużywane urządzenia czy nieautoryzowane instalacje.

Wprowadzanie licencji i analiza legalności oprogramowania

Po przetworzeniu danych należy wprowadzić do systemu licencje na oprogramowanie posiadane przez firmę. Kluczową zasadą audytu IT jest to, że legalność oprogramowania potwierdzają wyłącznie dokumenty zakupu i atrybuty legalności - nie sama obecność programu na komputerze. Licencje można dodawać manualnie lub importować z plików XML, JSON lub CSV, przypisywać do komputerów i wiązać z wykrytymi aplikacjami. Porównanie wykrytego oprogramowania z wprowadzonymi licencjami pozwala określić stan legalności oraz wykryć ewentualne zagrożenia prawne związane z użyciem nielegalnego oprogramowania.

Zakończenie audytu IT

Finalnym etapem audytu IT jest opracowanie dokumentacji końcowej, która zawiera zestawienia, wskazanie niezgodności oraz rekomendacje dla organizacji. Mogą to być zalecenia dotyczące zakupu brakujących licencji, reorganizacji infrastruktury IT, szkolenia pracowników lub wdrożenia polityk zarządzania zasobami IT. Wiele firm ustala także harmonogram regularnych audytów kontrolnych, aby na bieżąco monitorować legalność oprogramowania i stan zasobów IT. Dzięki Codenica ITSM + ITAM proces audytu IT jest przejrzysty, powtarzalny i zgodny z najlepszymi praktykami branżowymi.