Wprowadzenie do systemu uprawnień

System Codenica ITSM + ITAM został zaprojektowany z myślą o precyzyjnej kontroli dostępu do danych i funkcji systemowych. W praktyce oznacza to możliwość dokładnego określenia, którzy użytkownicy mogą przeglądać dane, edytować je, wykonywać operacje administracyjne lub zarządzać zgłoszeniami (ticketami) i zasobami IT. Wraz ze wzrostem organizacji oraz liczby użytkowników rośnie potrzeba jasnego rozdzielenia odpowiedzialności, kompetencji oraz zakresów dostępu do informacji.

Kiedy warto ustawić własne uprawnienia - nawet przy niewielkiej liczbie kont?

Własna konfiguracja uprawnień RBAC nie jest zarezerwowana wyłącznie dla dużych organizacji. Bardzo często ma ona sens już na wczesnym etapie wdrożenia systemu, gdy w firmie pracuje zaledwie kilku agentów (pracowników obsługi, zespołu IT, helpdesk itd.). Najczęstsze powody, dla których warto zdefiniować własne role dostępu, to:- Ograniczenie widoczności danych do konkretnych firm, oddziałów lub lokalizacji.

System umożliwia rozdzielenie ewidencjonowanych elementów (komputerów, urządzeń, oprogramowania, licencji itp.) na osobne firmy, oddziały lub lokalizacje. Dzięki temu agent może widzieć i obsługiwać wyłącznie zasoby przypisane do wskazanej jednostki organizacyjnej, co jest szczególnie istotne w firmach wielooddziałowych lub obsługujących wielu klientów. - Rozdzielenie obsługi zgłoszeń (ticketów) według lokalizacji i struktury organizacyjnej.

Analogicznie do inwentaryzacji IT, zgłoszenia mogą być ograniczone do określonych lokalizacji, działów lub firm. Agent nie musi mieć dostępu do całej kolejki zgłoszeń - widzi tylko te tickety, za które faktycznie odpowiada. - Ograniczenie widoczności ticketów do wybranych kategorii zgłoszeń.

RBAC pozwala określić, że dany agent obsługuje wyłącznie zgłoszenia z konkretnych kategorii (np. Helpdesk, IT, Sprzęt, Oprogramowanie, Administracja). Dzięki temu możliwa jest specjalizacja agentów i uniknięcie sytuacji, w której użytkownik ma dostęp do zgłoszeń spoza swojego zakresu kompetencji. - Kontrola dostępności kanałów kontaktu w portalu klienta.

System umożliwia wyłączenie lub ograniczenie dostępności poszczególnych kanałów komunikacji w portalu klienta, takich jak system pocztowy czy czat. Można więc zdecydować, że klienci lub pracownicy kontaktują się bezpośrednio tylko z określonym zespołem. - Zwiększenie bezpieczeństwa i porządku w pracy zespołu.

Odpowiednio skonfigurowane uprawnienia zmniejszają ryzyko przypadkowych zmian, błędów operacyjnych oraz nieautoryzowanego dostępu do danych. Każdy agent pracuje w jasno określonym zakresie, co ułatwia zarządzanie zespołem i znacząco podnosi poziom bezpieczeństwa informacji.

Czym jest RBAC (Role-Based Access Control)?

RBAC (Role-Based Access Control) to sprawdzony i powszechnie stosowany model zarządzania uprawnieniami, w którym dostęp do funkcji i danych systemu nie jest nadawany bezpośrednio pojedynczym użytkownikom, lecz poprzez przypisane im role. Każda rola stanowi logiczny zestaw uprawnień, które określają, co dany użytkownik może widzieć, edytować lub obsługiwać w systemie. Dzięki temu administracja dostępem staje się znacznie prostsza, bardziej przejrzysta i odporna na błędy konfiguracyjne.

W praktyce oznacza to, że zamiast ręcznie konfigurować uprawnienia dla każdego nowego konta, administrator tworzy role odpowiadające rzeczywistym zakresom obowiązków w organizacji (np. Helpdesk - sprzęt, Helpdesk - oprogramowanie, Administrator firmy A, Administrator firmy B, Agent pierwszej linii wsparcia itp.). Następnie wystarczy przypisać taką rolę do użytkownika, aby natychmiast otrzymał on pełen, spójny zestaw uprawnień.

Dlaczego RBAC jest tak skutecznym mechanizmem?

- Szybkość i prostota zarządzania użytkownikami.

RBAC pozwala w kilka sekund nadać nowemu agentowi komplet uprawnień poprzez przypisanie gotowej roli. Nie ma potrzeby ręcznego zaznaczania dziesiątek opcji, co znacząco przyspiesza proces onboardingu nowych pracowników. - Spójność i powtarzalność konfiguracji.

Każdy użytkownik przypisany do tej samej roli posiada identyczny zakres dostępu. Eliminuje to sytuacje, w których różni agenci mają przypadkowo inne uprawnienia mimo pełnienia tej samej funkcji w organizacji. - Łatwa modyfikacja uprawnień w przyszłości.

Zmiana uprawnień w jednej roli automatycznie wpływa na wszystkich użytkowników, którzy są do niej przypisani. Dzięki temu administrator nie musi aktualizować ustawień dla każdego konta osobno. - Czytelność i porządek w systemie.

Role można dowolnie nazywać w sposób odzwierciedlający strukturę organizacyjną lub zakres obowiązków, np. Agent Helpdesk - Sprzęt, Agent IT - Oprogramowanie, IT Oddziału Warszawa. Ułatwia to zarządzanie systemem nawet przy dużej liczbie użytkowników. - Większe bezpieczeństwo danych.

RBAC minimalizuje ryzyko nadania zbyt szerokich uprawnień. Każdy użytkownik otrzymuje dokładnie taki dostęp, jaki jest wymagany do wykonywania jego pracy - nic więcej.

W systemie Codenica ITSM + ITAM mechanizm ról stanowi fundament zarządzania dostępem dla agentów systemowych. Pozwala on w kontrolowany sposób ograniczać widoczność danych, funkcji oraz operacji, jednocześnie zachowując elastyczność potrzebną w codziennej pracy zespołów IT i Helpdesk.

Role systemowe w Codenica ITSM + ITAM

W systemie Codenica ITSM + ITAM występują cztery podstawowe role systemowe: Administrator, Agent, Viewer oraz Client. Każda z nich została zaprojektowana z myślą o innym sposobie korzystania z systemu i innym poziomie dostępu do danych. Kluczową i bardzo istotną zasadą jest to, że mechanizm RBAC (Role-Based Access Control) dotyczy wyłącznie użytkowników posiadających rolę Agent.

- Administrator - najwyższy poziom dostępu w systemie. Administrator zawsze widzi wszystkie dane, wszystkie lokalizacje, oddziały, zgłoszenia, zasoby IT oraz ustawienia systemowe. Nie podlega żadnym ograniczeniom RBAC i nie można przypisać mu roli. Administrator odpowiada za konfigurację systemu, zarządzanie użytkownikami, ustawienia globalne oraz nadzór nad całością procesów ITSM i ITAM.

- Agent - rola operacyjna przeznaczona dla użytkowników pracujących na co dzień ze zgłoszeniami, inwentaryzacją oraz zasobami IT. To jedyna rola systemowa, do której można przypisywać role. Dzięki temu agent może mieć ograniczoną widoczność danych do określonych lokalizacji lub oddziałów firmy, obsługiwać tickety tylko z wybranych kategorii, pracować wyłącznie na przypisanej części inwentaryzacji IT lub mieć dostęp tylko do wybranych funkcji systemu.

- Viewer - bezpłatne konto tylko do odczytu, przeznaczone do przeglądania danych bez możliwości ich edycji. Viewer nie podlega mechanizmowi RBAC i posiada z góry określony, ograniczony zakres funkcji.

- Client - konto użytkownika końcowego lub pracownika korzystającego z Portalu klienta. Client umożliwia zgłaszanie spraw, komunikację z działem IT oraz podgląd własnych zgłoszeń i informacji, ale nie jest objęty mechanizmem ról.

Zmiana roli Administrator ↔ Agent jednym kliknięciem

Istotną zaletą systemu Codenica ITSM + ITAM jest możliwość zmiany roli systemowej konta Administrator lub Agent w dowolnym momencie, bez ingerowania w konfigurację aplikacji. Zmiana ta odbywa się jednym kliknięciem w Panelu klienta. Pozwala to elastycznie reagować na zmiany organizacyjne, tymczasowo podnosić lub obniżać uprawnienia użytkowników oraz planować strukturę zespołu IT bez ryzyka utraty danych.

Jak zaplanować role w praktyce?

W praktyce zaleca się, aby tylko niewielka liczba kont posiadała rolę Administratora - najczęściej są to osoby odpowiedzialne za konfigurację systemu i nadzór nad całością środowiska IT. Pozostali użytkownicy operacyjni powinni pracować jako Agenci z przypisanymi rolami. Takie podejście umożliwia precyzyjne ograniczenie widoczności danych do konkretnych lokalizacji, oddziałów, kategorii ticketów lub zakresów odpowiedzialności. Administrator zachowuje pełny wgląd i kontrolę nad systemem, natomiast agenci pracują dokładnie w takim zakresie, jaki jest im potrzebny do wykonywania codziennych obowiązków.

Tworzenie i konfiguracja własnej roli RBAC

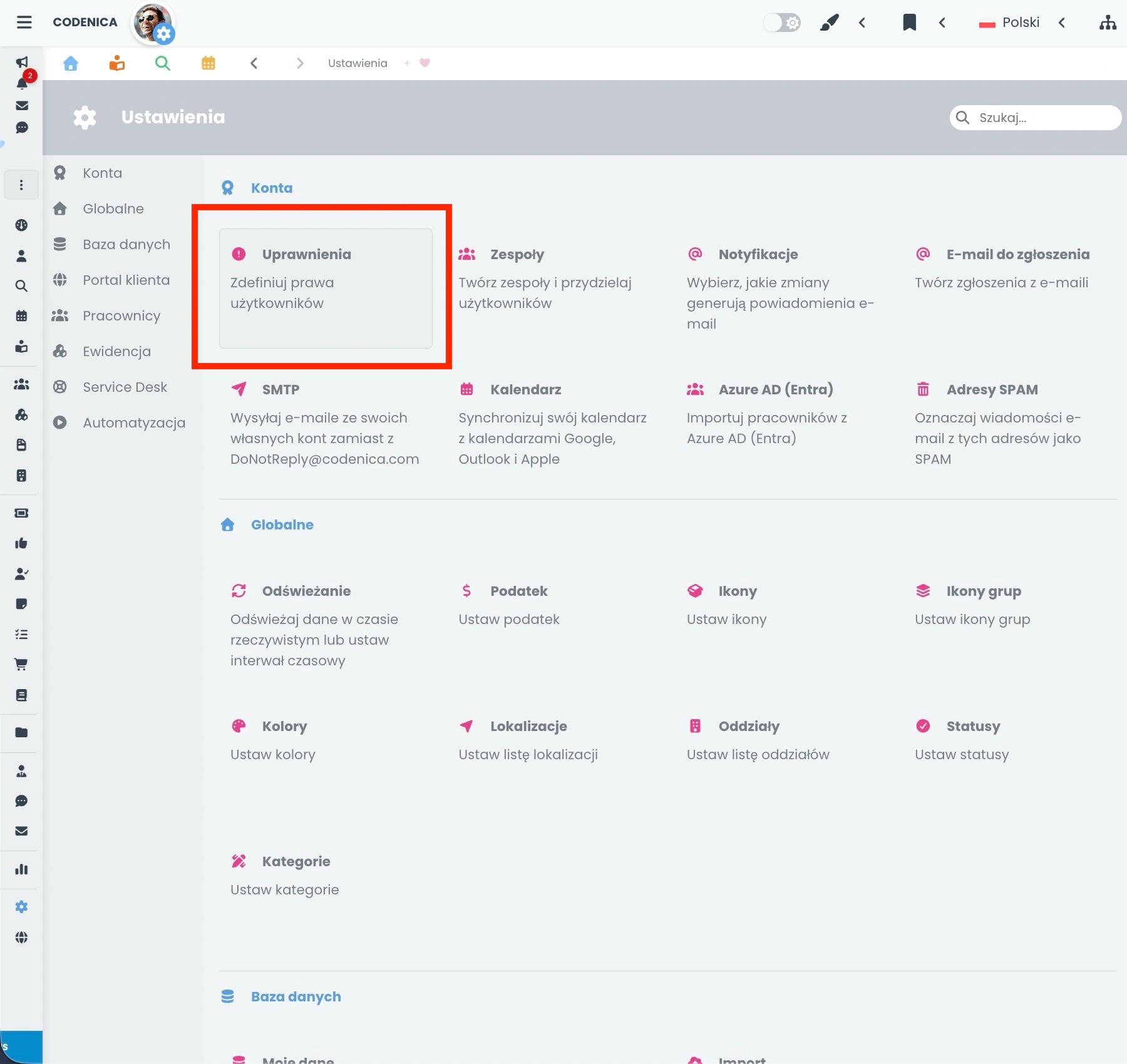

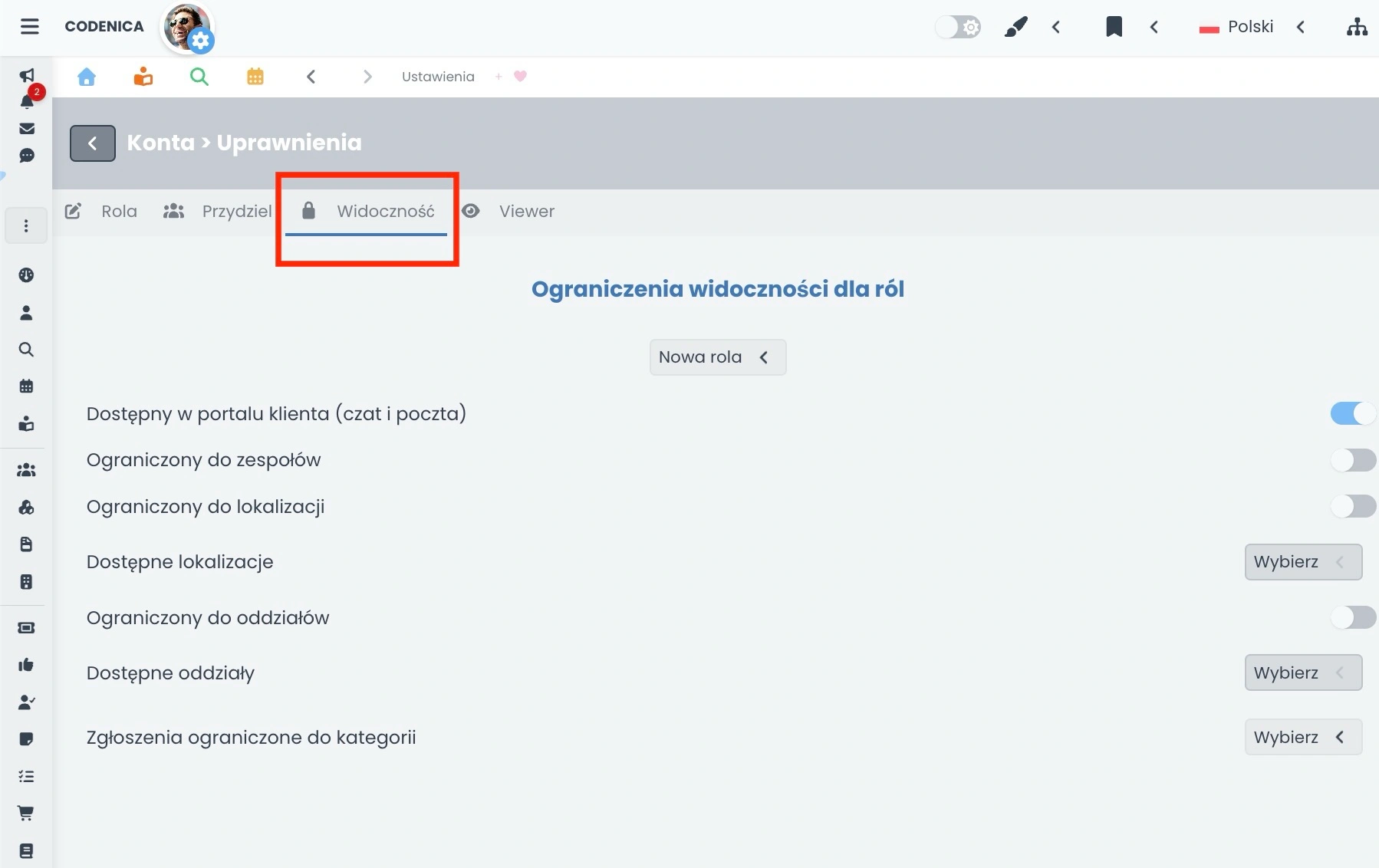

Od tego momentu przechodzimy do części praktycznej. Własne role w systemie Codenica ITSM + ITAM konfiguruje się bezpośrednio w ustawieniach aplikacji. Aby rozpocząć, należy uruchomić Ustawienia systemu, a następnie przejść do sekcji Konta → Uprawnienia. W tym miejscu wyświetlana jest główna kontrolka zarządzania uprawnieniami, podzielona na cztery logiczne grupy, które razem tworzą kompletny mechanizm RBAC.

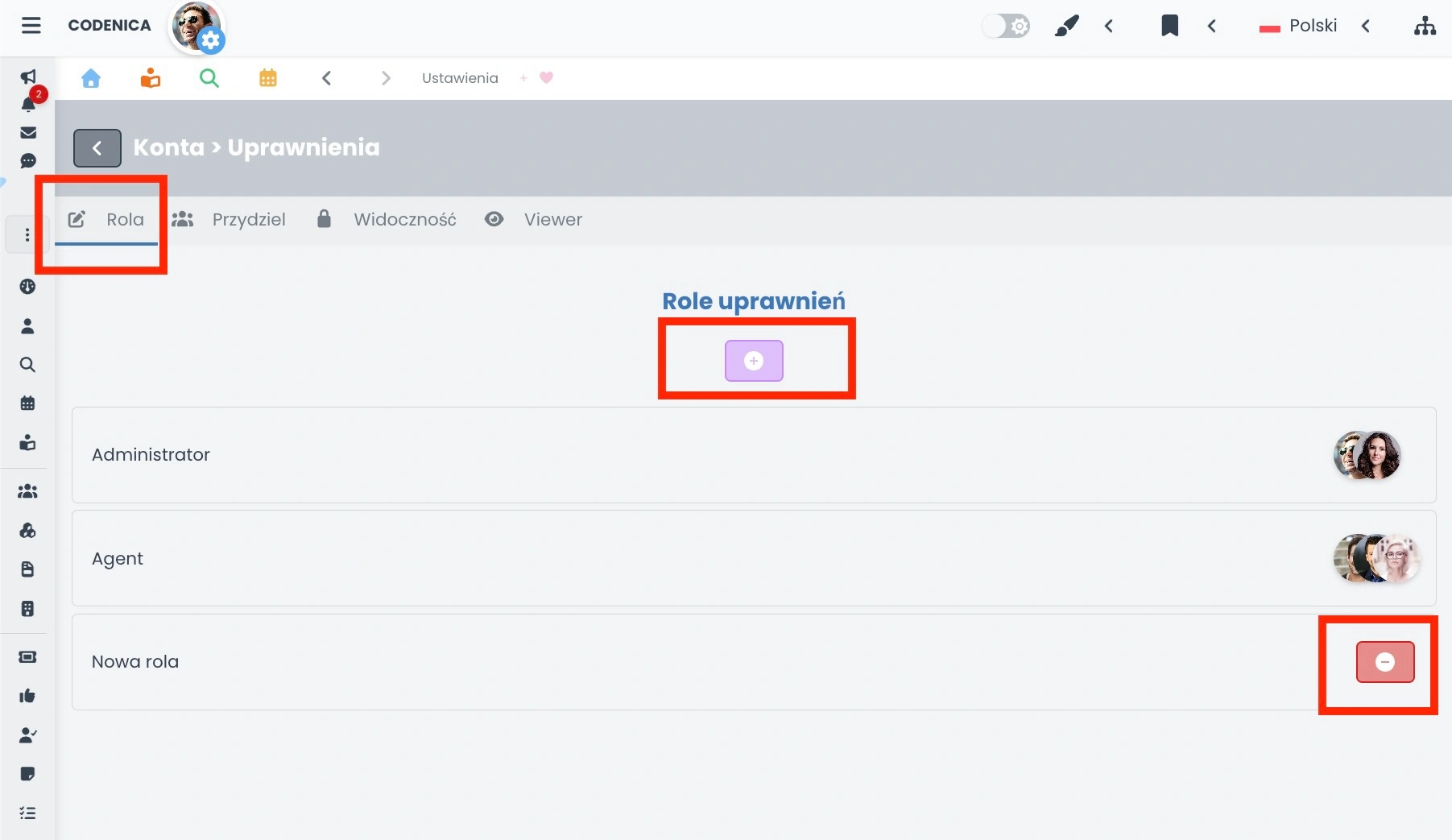

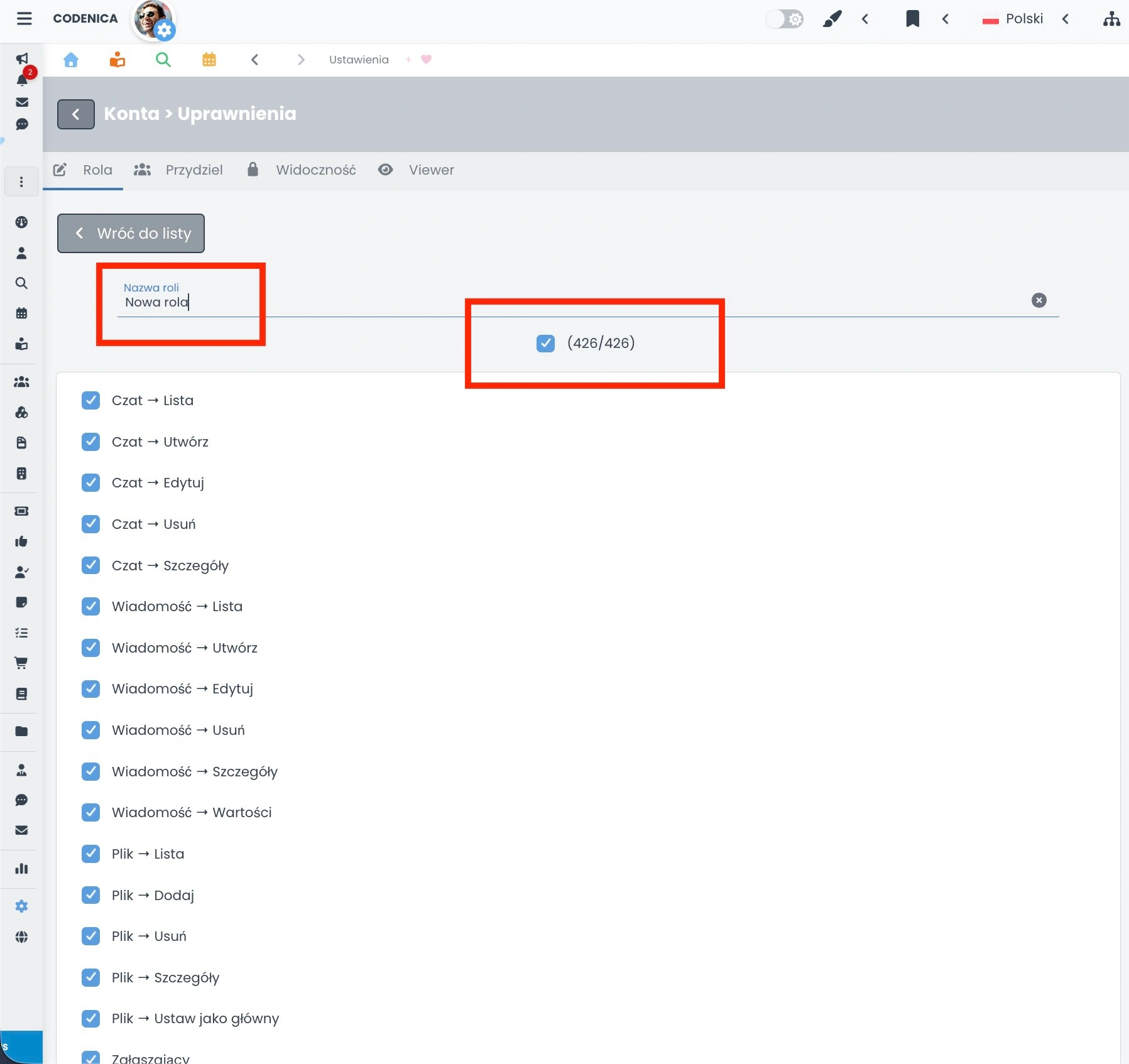

- Rola. Pierwsza grupa prezentuje listę wszystkich ról utworzonych w systemie. Dodatkowo zawsze widoczne są dwie pierwsze, nieedytowalne role systemowe: Administrator oraz Agent. Wszystkie role prezentowane są w formie czytelnych paneli, zawierających nazwę roli oraz avatar symbolizujący użytkownika przypisanego do danej roli. Po kliknięciu w wybrany panel roli wyświetlane są jej szczegóły. W tym miejscu można nadać nazwę roli oraz zaznaczyć odpowiednie checkboxy odpowiadające za dostęp do konkretnych funkcji systemu. To właśnie tutaj definiowany jest rzeczywisty zakres uprawnień danej roli.

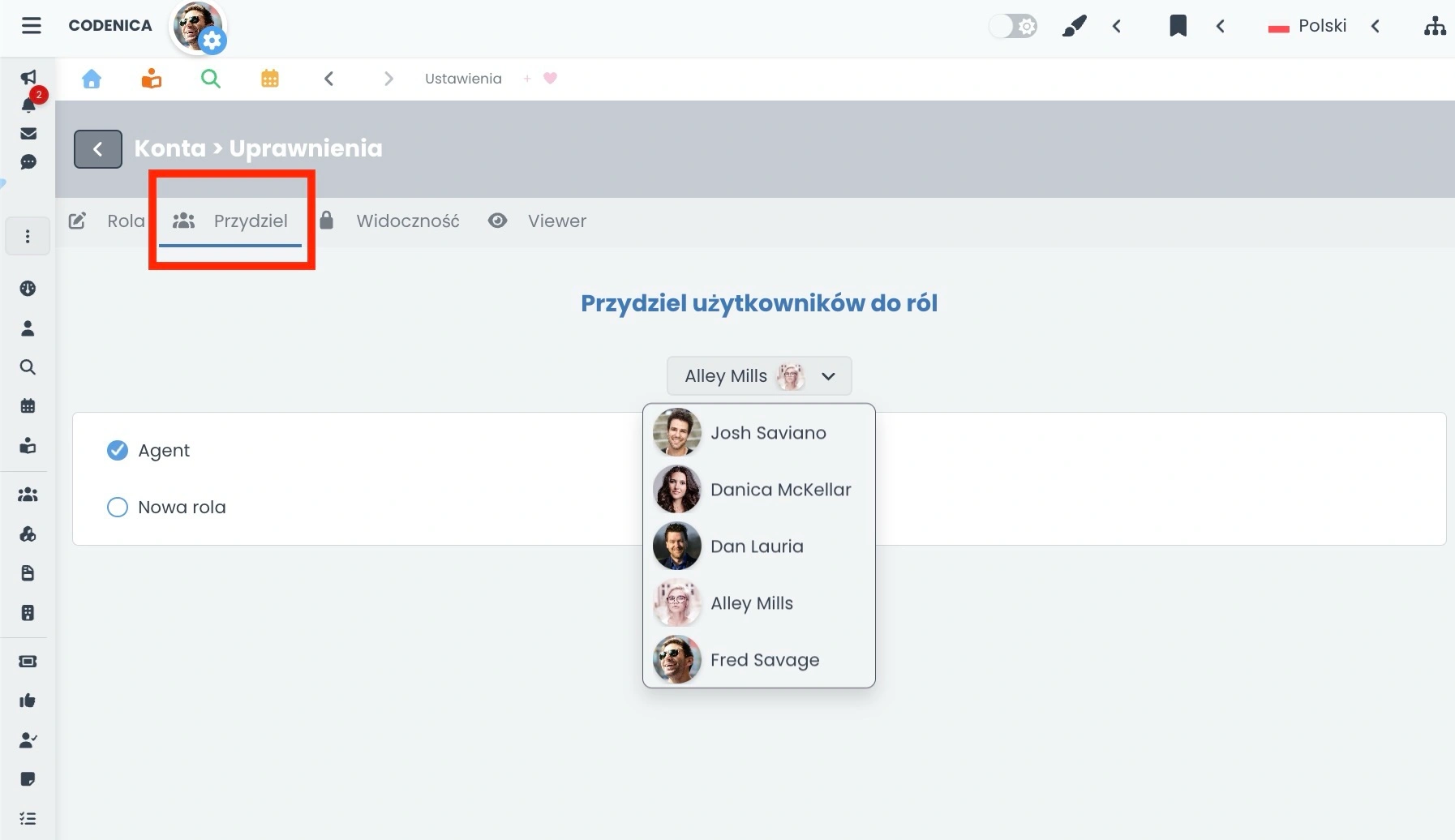

- Przydziel. W tym obszarze wskazuje się, które konto użytkownika ma przypisaną konkretną rolę - zarówno systemową, jak i RBAC. Bardzo ważna zasada: role RBAC można przypisywać wyłącznie użytkownikom posiadającym systemową rolę Agenta. Administratorzy nie podlegają mechanizmowi RBAC i zawsze mają pełny dostęp do całego systemu. Dzięki tej sekcji możliwe jest szybkie zarządzanie strukturą zespołu - zmiana roli nie wymaga edycji uprawnień pojedynczego użytkownika, a jedynie przypisania mu odpowiedniej roli RBAC.

- Widoczność. Trzecia grupa odpowiada za precyzyjne ograniczanie zakresu danych widocznych dla danej roli. Na początku wybiera się konkretną rolę, a następnie dostosowuje jej widoczność w systemie.

- Określenie, czy dana rola jest dostępna do kontaktu w portalu klienta.

- Ograniczenie dostępu do jednej lub wielu lokalizacji firmy.

- Ograniczenie widoczności do wybranych oddziałów firmy.

- Możliwość ograniczenia roli wyłącznie do pracy w ramach zespołu.

- Wskazanie, czy rola może obsługiwać tickety tylko z jednej lub wielu kategorii zgłoszeń.

- Viewer. Ostatnia grupa umożliwia zmianę hasła dla konta Viewer. Konto Viewer to bezpłatne konto przeznaczone wyłącznie do przeglądania danych i nie podlega konfiguracji RBAC.

Tak zaprojektowany podział ustawień sprawia, że konfiguracja ról w Codenica ITSM + ITAM jest czytelna, logiczna i możliwa do wykonania nawet w bardzo rozbudowanych strukturach organizacyjnych.

Podsumowanie

System uprawnień RBAC w Codenica ITSM + ITAM stanowi fundament bezpiecznej i uporządkowanej pracy w środowisku IT. Dzięki wyraźnemu rozdzieleniu ról systemowych oraz ról dostępu możliwe jest precyzyjne określenie, kto i w jakim zakresie może pracować z danymi, zgłoszeniami oraz funkcjami systemu. Kluczową zasadą jest fakt, że mechanizm RBAC dotyczy wyłącznie użytkowników z rolą Agenta, natomiast Administrator zawsze posiada pełny dostęp do całego systemu. W praktyce oznacza to, że organizacja może bezpiecznie skalować swój system ticketowy, rozbudowywać strukturę zespołów oraz zwiększać liczbę obsługiwanych lokalizacji, oddziałów lub klientów - bez ryzyka chaosu w uprawnieniach. Agenci mogą obsługiwać wyłącznie te tickety, które należą do ich zakresu odpowiedzialności, określonych kategorii zgłoszeń lub wybranych jednostek organizacyjnych. Mechanizm RBAC doskonale wspiera również zarządzanie zasobami IT. Odpowiednio skonfigurowane role pozwalają ograniczyć dostęp do ewidencji i inwentaryzacji sprzętu, oprogramowania oraz licencji wyłącznie do tych elementów, którymi dany agent faktycznie powinien się zajmować. Ma to ogromne znaczenie zarówno w firmach wielooddziałowych, jak i w organizacjach świadczących usługi IT dla wielu klientów. Dzięki centralnemu zarządzaniu rolami administrator może w szybki i powtarzalny sposób przydzielać uprawnienia nowym użytkownikom, modyfikować zakres dostępu całych zespołów oraz reagować na zmiany organizacyjne bez konieczności ręcznej konfiguracji pojedynczych kont. To podejście znacząco zwiększa bezpieczeństwo danych, porządkuje pracę zespołu oraz minimalizuje ryzyko błędów operacyjnych. Podsumowując - dobrze zaprojektowany system ról i uprawnień w Codenica ITSM + ITAM to nie tylko kontrola dostępu, ale realne wsparcie codziennej pracy w obszarach takich jak helpdesk, service desk, system ticketowy oraz inwentaryzacja i ewidencja zasobów IT. To rozwiązanie, które rośnie razem z organizacją i pozwala zachować pełną kontrolę nad systemem na każdym etapie jego rozwoju.