Czy nasze podejście do bezpieczeństwa danych odpowiada Twoim potrzebom biznesowym?

Załóż darmowe konto firmowe już dzisiaj

Codenica ITSM + ITAM to system inwentaryzacji IT oraz system helpdesk i service desk zaprojektowany z naciskiem na bezpieczeństwo, wykorzystujący infrastrukturę Microsoft Azure. Dzięki szyfrowaniu danych, zaawansowanej kontroli dostępu i regularnym audytom, rozwiązanie zapewnia nieprzerwaną ochronę danych oraz zgodność z wymogami branżowymi.

Aktualnie dostępne wersje językowe

Bezpieczeństwo w chmurze na najwyższym poziomie.

Bezpieczna podstawa

Oprogramowanie helpdesk i service desk wykorzystuje solidne, korporacyjne zabezpieczenia Microsoft Azure, zapewniając bezpieczną podstawę dla wszystkich naszych usług w chmurze.

Wymogi zgodności

Wszechstronne wymogi zgodności Microsoft Azure i nowoczesne funkcje zabezpieczeń zapewniają ochronę Twoich danych zgodnie z najlepszymi praktykami w branży.

Wrażliwość na bezpieczeństwo

Od fizycznego bezpieczeństwa centrów danych po infrastrukturę sieciową, zabezpieczenia Microsoft Azure są zaprojektowane tak, aby spełniać potrzeby najbardziej wymagających organizacji w zakresie bezpieczeństwa.

Zapewnienie poufności i integralności danych w chmurze.

Ochrona danych w tranzycie (HTTPS)

Używamy protokołu HTTPS dla naszych platform helpdesk i service desk, aby szyfrować dane w tranzycie, zabezpieczając informacje przed podsłuchiwaniem i atakami typu man-in-the-middle. To chroni wrażliwe dane, takie jak zgłoszenia klientów i zapytania serwisowe.

Prywatne repozytoria w Azure

Przechowywanie danych jest kluczowe dla naszej strategii bezpieczeństwa. Przechowujemy Twoje dane w prywatnych repozytoriach wewnątrz prywatnych podsieci Microsoft Azure, chronionych przed dostępem zewnętrznym. To dodaje dodatkową warstwę zabezpieczeń, utrzymując informacje wewnętrzne w oprogramowaniu helpdesk & service desk w tajemnicy i zabezpieczone przed nieautoryzowanym dostępem.

Bezpieczne przechowywanie plików i autoryzowany dostęp

Nasze aplikacje helpdesk i service desk przechowują pliki w bezpiecznych repozytoriach, z dostępem kontrolowanym przez unikalne klucze. Te klucze sprawiają, że obrazy i dokumenty są dostępne w Twojej przeglądarce, zapewniając poufność. To podejście gwarantuje, że tylko upoważnione osoby mogą przeglądać wrażliwe pliki, chroniąc Twoją firmę.

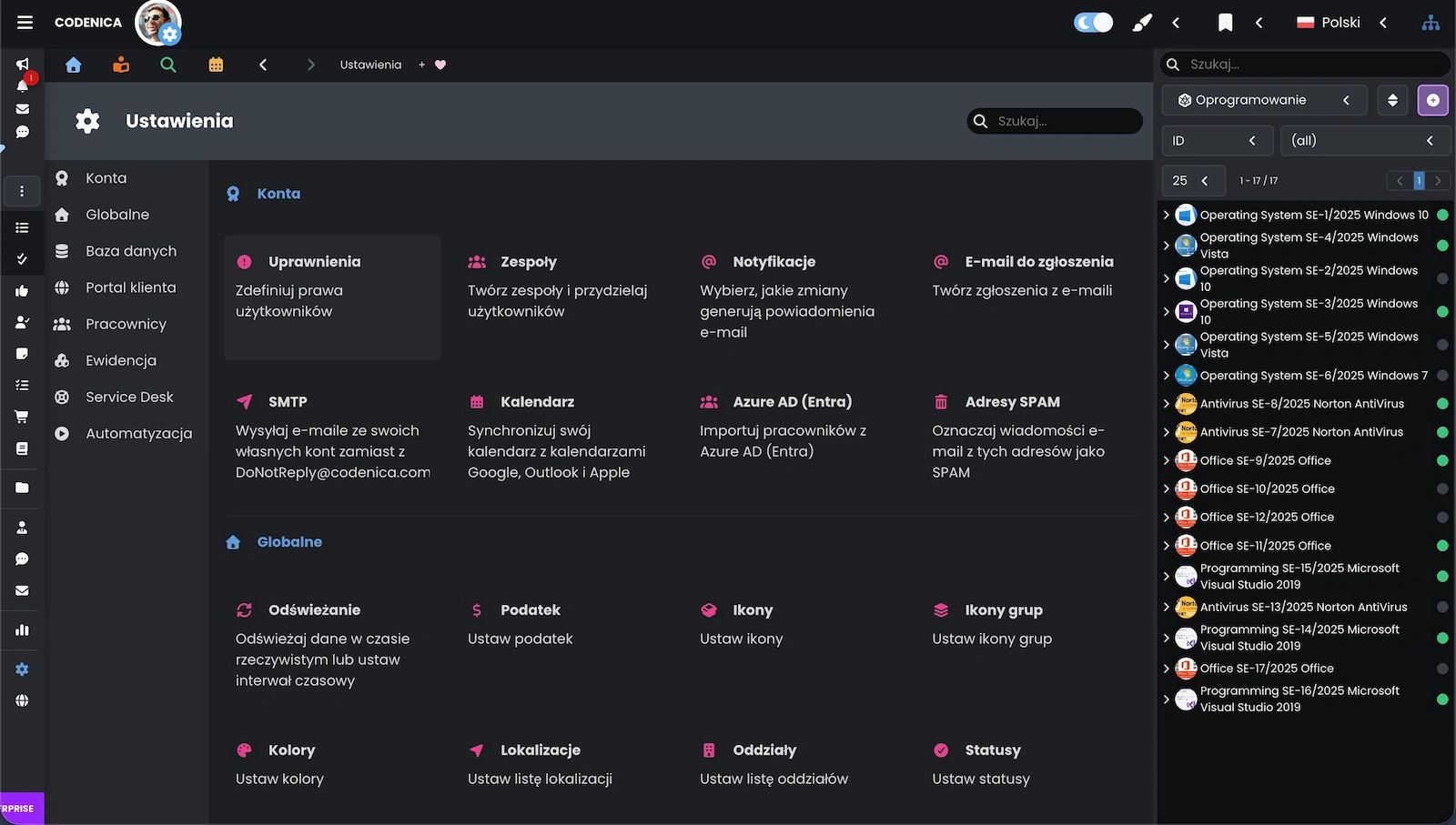

Szczegółowe uprawnienia dla każdego konta, aby określić zakres działań użytkownika.

Dostęp oparty na rolach

Oprogramowanie Codenica ITSM + ITAM pozwala tworzyć konta z uprawnieniami opartymi na rolach, przypisując specyficzne prawa indywidualnym użytkownikom. To podejście pozwala na precyzyjną kontrolę nad działaniami, które każdy użytkownik może wykonać, zwiększając bezpieczeństwo i efektywność operacyjną.

Bezpieczeństwo Twoich danych to najwyższy priorytet

Nasze zobowiązanie do bezpieczeństwa w naszych rozwiązaniach helpdesk i service desk, wspierane niezawodnością Microsoft Azure, zapewnia, że Twoje dane są chronione za pomocą wiodących w branży środków bezpieczeństwa. Rozumiemy znaczenie ochrony Twoich informacji i jesteśmy oddani dostarczaniu bezpiecznych, niezawodnych i zgodnych z przepisami rozwiązań chmurowych.

Kompleksowa ochrona systemu helpdesk i service desk.

Regularne audyty bezpieczeństwa

Ciągłe monitorowanie i regularne audyty naszych systemów w celu szybkiego identyfikowania i rozwiązywania potencjalnych luk w zabezpieczeniach.

Kontrola dostępu

Kontrole dostępu oparte na rolach zapewniają, że użytkownicy mogą uzyskiwać dostęp do informacji i funkcji odpowiednich dla ich ról zawodowych.

Kopie zapasowe i odzyskiwanie danych

Automatyczne kopie zapasowe i solidny plan odzyskiwania po awarii, aby zapobiec utracie danych i zapewnić ciągłość działania biznesowego.

Szkolenia z zakresu bezpieczeństwa

Regularne programy szkoleniowe dla naszego personelu, aby zapewnić świadomość najnowszych zagrożeń bezpieczeństwa i najlepszych praktyk.

Czy nasze podejście do bezpieczeństwa danych odpowiada Twoim potrzebom biznesowym?

Załóż darmowe konto firmowe już dzisiaj